anzena-forti # anzena-forti # execute dhcp lease-list internal7

internal7

IP MAC-Address Hostname VCI SSID AP Expiry

192.168.30.102 00:0c:29:2e:9a:42 endpoint-3 MSFT 5.0 Wed Jun 17 13:07:42 2020

192.168.30.103 00:0c:29:23:aa:4a xubuntu Wed Jun 17 22:03:58 2020

192.168.30.100 00:0c:29:c9:58:c6 ENDPOINT-1 MSFT 5.0 Fri Jun 19 10:30:52 2020

192.168.30.104 00:0c:29:7c:6a:73 gns3vm Fri Jun 19 11:38:13 2020

192.168.30.101 00:0c:29:27:fc:19 endpoint-4 MSFT 5.0 Tue Jun 23 08:04:09 2020

Kategoria: Boskie one-linery

Wyłączanie Hyper-V bez jego usunięcia

Hyper-V ma upierdliwą cechę – blokuje działanie innych hypervisorów, przez co jeśli Hyper-V działa, nie mogę pracować na wirtualkach np. na VMware Workstation czy Oracle VM VirtualBoxie. Rozwiązanie jest proste:

bcdedit /set hypervisorlaunchtype off

Po restarcie Hyper-V będzie wyłączone i nie trzeba go usuwać z systemu. Jeśli chcemy je włączyć z powrotem, wystarczy wykonać:

bcdedit /set hypervisorlaunchtype on

i wykonać ponowny restart.

Szybkie tworzenie klucza, CSRek oraz konwersja certyfikatów w OpenSSL

Tworzenie klucza RSA 2048-bitowego:

openssl genrsa –out klucz.key 2048 //nie działa w powershell, tam trzeba podać pełną ścieżkę pliku

Następnie, aby stworzyć CSRkę (certificate signing request) warto mieć do tego przygotowany config. Przykładowy wygląda tak:

[ req ]

default_bits = 2048

prompt = no

default_md = sha256

req_extensions = req_ext

distinguished_name = dn

utf = yes

[ dn ]

C=PL

ST=SL

L=Tychy

O=it.supra.tf

OU=IT

emailAddress=radoslaw@serba.ovh

CN = it.supra.tf

[ req_ext ]

subjectAltName = @alt_names

[ alt_names ]

DNS.1 = it.supra.tf

Takie coś zapisujemy do jakiegoś pliku, np. config.cnf.

Następnie tworzymy CSR:

openssl req -new -key klucz.key -out it.supra.tf.csr -config config.cnf

Potem taki CSR musimy wykorzystać do podpisania certyfikatu w naszym CA. Jeśli pobierzemy plik w formacie DER zamiast Base-64, można go skonwertować w ten sposób:

openssl x509 -inform pem -in it.supra.tf.cer -out it.supra.tf.pem

Przy okazji te polecenie się przydaje do sprawdzenia zawartości CSRki:

openssl req -in shadowcontrol.anzenalab.local.csr -text -noout

Certyfikat składa się z certyfikatu serwera oraz łańcucha (serwerów, które potwierdzają ważność certyfikatu (może być ich wiele jeśli mamy wielostopniowe PKI, gdzie jest główny urząd certyfikacji i pośredni). Przykład docelowego certyfikatu:

-----BEGIN CERTIFICATE-----

XDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXD

XDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXD

XDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXD

certyfikat serwera

XDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXD

XDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXD

XDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXD

XDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXD

XDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXD=

-----END CERTIFICATE-----

-----BEGIN CERTIFICATE-----

XDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXD

XDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXD

XDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXD

certyfikat urzędu certyfikacji, który podpisał certyfikat serwera

XDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXD

XDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXD

XDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXD

XDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXD

XDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXD=

-----END CERTIFICATE-----

-----BEGIN CERTIFICATE-----

XDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXD

XDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXD

XDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXD

certyfikat urzędu certyfikacji, który podpisał certyfikat urzędu certyfikacji powyżej

(o ile taki urząd istnieje w PKI)

XDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXD

XDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXD

XDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXD

XDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXD

XDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXDXD=

-----END CERTIFICATE-----

W następujący sposób można sprawdzić, czy certyfikat się zgadza z kluczem:

> openssl x509 -noout -modulus -in phpipam.crt | openssl md5

MD5(stdin)= 1144fb849c1b3abe152a3cbdf9ddce49

> openssl rsa -noout -modulus -in phpipam.key | openssl md5

MD5(stdin)= 1144fb849c1b3abe152a3cbdf9ddce49

Dodatkowo w następujący sposób można skonwertować certyfikat z kluczem do formatu PKCS12:

openssl pkcs12 -export -out it.supra.tf.pfx -inkey it.supra.tf.key -in it.supra.tf.crt

Aktywacja klucza produktu dla Windowsa Server z poziomu CLI

Znalazłem to tutaj.

Dla Windowsa Server Standard:

Dism /online /Set-Edition:ServerStandard /AcceptEula /ProductKey:12345-67890-12345-67890-12345

Dla Windowsa Server Datacenter:

Dism /online /Set-Edition:ServerDatacenter /AcceptEula /ProductKey:12345-67890-12345-67890-12345

Ewentualnym rozwiązaniem może być:

slmgr /ipk 12345-67890-12345-67890-12345

Oczywiście musimy mieć połączenie z Internetem, by wszystko zadziałało.

Szybka metoda na utworzenie partycji EFI oraz MSR dla Windowsa

Nie będę kłamał, zerżnąłem to z jednego z dokumentów StorageCrafta, raczej dosyć przydatne:

list disk

#Select the correct disk volume

select disk 0

#Create System partition

create partition efi size=100

format quick fs=fat32 label="System"

#Create MSR partition

create partition msr size=16

Sprawdzanie klucza do Windowsa przypisanego do płyty głównej

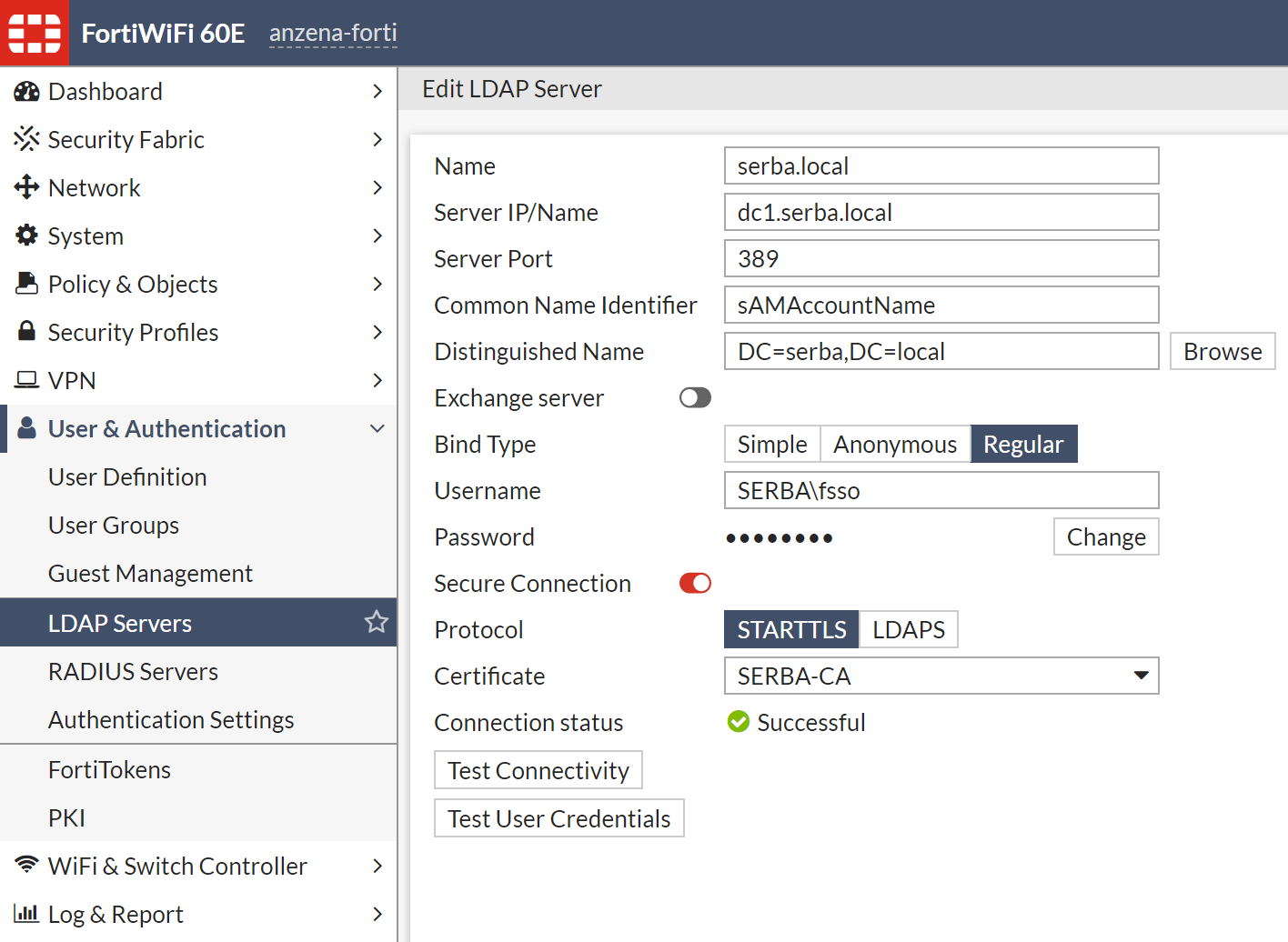

Dodanie dodatkowych kontrolerów domeny w FortiGate do profilu LDAP, włączenie komunikatów o wygasających hasłach i opcja na odnowienie ich

Niestety, tych opcji aktualnie (w wersji FortiOS 6.4.1 jeszcze nie ma w interfejsie, więc trzeba to zrobić przez CLI. Dla przykładu mój profil i poniżej przykład dodania dodatkowych kontrolerów domeny:

anzena-forti # config user ldap

anzena-forti (ldap) # edit serba.local

anzena-forti (serba.local) # set secondary-server dc2.serba.local

anzena-forti (serba.local) # set tertiary-server dc3.serba.local

anzena-forti (serba.local) # set password-expiry-warning enable

anzena-forti (serba.local) # set password-renewal enable

anzena-forti (serba.local) # end